Qualquer pessoa que deixou um telefone em um ponto de ônibus ou bar reconhece a sensação de deixar a história da sua vida aberta na página mais suculenta. Tudo armazenado em um telefone - fotos, contatos, redes sociais e contas bancárias - é um jogo justo para um estranho com intenções fraudulentas. O proprietário do telefone pode nunca saber o que foi usado e visualizado, mesmo depois de ser devolvido ... até agora.

Como parte de Projeto Honey Stick da Symantec para smartphones , pesquisadores perderam intencionalmente 50 smartphones na cidade de Nova York, Washington D.C., Los Angeles, São Francisco e Ottawa, Canadá. Os telefones foram deixados sem vigilância em áreas públicas - elevadores, shoppings, paradas de transporte público e praças de alimentação - e equipados com uma coleção de dados pessoais e profissionais simulados, além de software de rastreamento e monitoramento que registrava as ações do localizador do telefone. Nenhum recurso de segurança ou senha foi habilitado em qualquer um dos dispositivos; os pesquisadores queriam observar o que acontece quando um estranho encontra um telefone sem qualquer barreira entre o localizador e os aplicativos ou informações em cada dispositivo.

Salve Fixá-lo

Salve Fixá-lo (Crédito da imagem: Apartamento Terapia)

O que os localizadores de telefone fazem e procuram?

Relatório da Symantec detalhes muito sobre o que as pessoas fazem quando pegam o smartphone de um estranho, mas aqui estão as estatísticas mais interessantes coletadas dos 50 telefones perdidos:

vendo 11h11

- Foi feita uma tentativa de acessar pelo menos um dos vários aplicativos ou arquivos em quase todos— 96% —Dos dispositivos. Claro, algumas dessas tentativas de acesso podem ter sido feitas a fim de descobrir informações sobre o legítimo proprietário do telefone, mas ...

- Dos 50 dispositivos, o proprietário apenas recebeu 25 ofertas para ajudar , apesar do número de telefone e endereço de e-mail do proprietário estarem claramente marcados no aplicativo de contatos.

- 89% de dispositivos foram acessados para aplicativos e informações pessoais relacionadas, e 83% de dispositivos foram acessados para aplicativos e informações corporativas.

- As tentativas de acesso a um aplicativo de fotos privadas ocorreram em 72% dos dispositivos.

- Uma tentativa de acessar um aplicativo de banco online foi observada em 43% dos dispositivos.

- O acesso a contas de redes sociais e e-mail pessoal foi tentado em 60% dos dispositivos.

- Um arquivo de senhas salvas foi acessado de 57% dos telefones.

- Os aplicativos mais populares acessados foram, na ordem: Contatos , Imagens Privadas , Rede social , Correio eletrónico , e Senhas .

- Houve um tempo médio de 10,2 horas antes que uma tentativa de acesso fosse feita; com um tempo mediano de 59 minutos (com base nas tentativas de acesso reais).

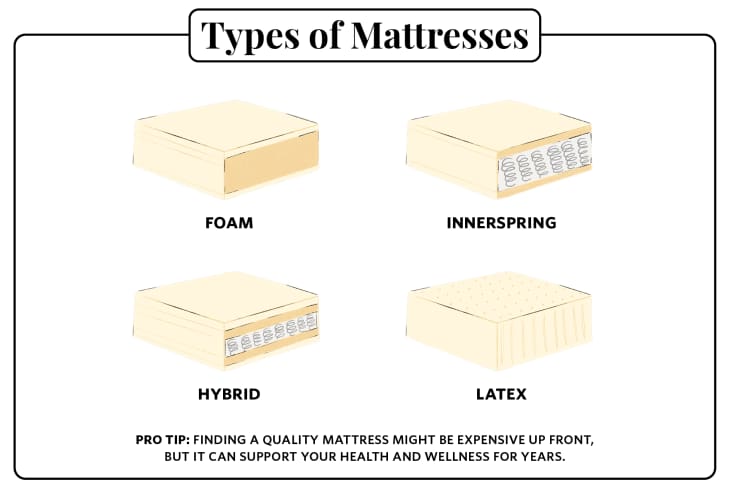

Salve Fixá-lo

Salve Fixá-lo (Crédito da imagem: Apartamento Terapia)

O que você pode fazer para se proteger?

Não perca seu telefone.

Você está carregando um pequeno computador com detalhes sobre sua vida, família, dinheiro e trabalho, trate-o assim. Nunca deixe um telefone sem supervisão e fique atento a onde ele está o tempo todo. E evite que seu telefone se misture com a miríade de outros iPhones brancos adicionando uma capa exclusiva ou outro identificador.

o significado de 1212

Defina uma senha.

Use o recurso de bloqueio de tela do seu telefone e certifique-se de que ele esteja protegido com uma senha ou código de acesso forte. É simples de configurar, menos intrusivo do que você pensa e é a maneira mais fácil de manter seus dados e informações protegidos de olhares indiscretos. Se você está preocupado com a possibilidade de um bom samaritano encontrar seu telefone e não saber para onde devolvê-lo, ative um recurso ou aplicativo como Find my iPhone, que permite enviar um texto para a tela de bloqueio com suas informações de contato. Ou vá para a velha escola e defina o fundo da tela de bloqueio para uma foto dos seus dados de contato .

Aja rapidamente.

Os localizadores no estudo levaram em média de uma a 10 horas para tentar acessar os telefones a partir do momento em que foram perdidos. Se o seu telefone foi perdido ou deixado para trás, mude rapidamente para alterar as senhas sociais e bancárias ou apague dados remotamente (se for uma opção) antes que possíveis fraudadores possam chegar até eles.

(Imagens: Shutterstock , Symantec , maçã )

1111 faça um desejo